Wyobraź sobie, że zostawiasz otwarte drzwi do swojego domu każdej nocy. Dokładnie tak wygląda korzystanie z internetu bez świadomości zagrożeń, które w nim czyhają. Cyberprzestępcy nie śpią – działają w czasie rzeczywistym, a ich techniki stają się coraz bardziej wyrafinowane. Ta prezentacja zagrożeń w internecie to nie zbiór suchych faktów. To mapa niebezpieczeństw, które dotyczą każdego użytkownika sieci – od dzieci, przez nastolatków, aż po dorosłych.

Zagrożenia w internecie to nie abstrakcja. To realny świat, w którym każde kliknięcie może mieć konsekwencje. Czas to zmienić.

Zagrożenia w Internecie – Czego Naprawdę Nie Wiesz?

Większość użytkowników sieci myśli, że zagrożenia w internecie ich nie dotyczą. „To przydarza się innym” – myślą. Tymczasem kradzież danych osobowych staje się coraz powszechniejsza. Cyberprzestępcy wyłudzają dane osobowe i pieniądze z kont bankowych tysięcy ludzi dziennie. Nie wybierają ofiar losowo – stosują precyzyjnie opracowane techniki socjotechniki, które wykorzystują ludzką psychologię.

Internecie czyhają zagrożenia, których nie widać gołym okiem. Hakerzy mogą przejąć kontrolę nad komputerem, wykorzystując luki w systemie operacyjnym – bez żadnego ostrzeżenia, bez żadnego sygnału. Twój komputer staje się narzędziem w rękach przestępców, a Ty nawet o tym nie wiesz.

Fałszywe witryny stosują techniki pharming i phishing, podszywając się pod banki, sklepy i instytucje rządowe. Fałszywe sklepy internetowe oferują towary w atrakcyjnych cenach – lecz po wpłacie pieniędzy zamówienie nigdy nie dociera. To nie jest teoria. To dzieje się każdego dnia.

Otwarte sieci Wi-Fi są niebezpieczne – umożliwiają dostęp do Twoich danych osobom niepowołanym. Nieaktualizowane oprogramowanie zawiera luki, które cyberprzestępcy natychmiast wykorzystują. Spam może zawierać niebezpieczne załączniki powodujące poważne infekcje. Każde z tych zagrożeń może prowadzić do wymiernych szkód finansowych i osobistych.

Rodzaje Zagrożeń – Poznaj Swojego Wroga

Znajomość rodzajów zagrożeń to pierwszy krok do skutecznej ochrony. W zakresie cyberbezpieczeństwa wyróżniamy kilka kluczowych kategorii, które każdy użytkownik sieci powinien znać.

Złośliwe Oprogramowanie (Malware)

Złośliwe oprogramowanie to szerokie pojęcie obejmujące wirusy, robaki sieciowe i ransomware. Ransomware blokuje dostęp do komputera i żąda okupu – firmy i osoby prywatne tracą przez nie miliardy złotych rocznie. Botnet to sieć zainfekowanych komputerów kontrolowanych przez cyberprzestępców do przeprowadzania ataków lub rozsyłania spamu. Ryzykiem infekcji złośliwym oprogramowaniem można zarządzać – ale tylko wtedy, gdy się o nim wie.

Phishing i Socjotechnika

Phishing to technika, w której cyberprzestępcy podszywają się pod znane firmy, aby wyłudzić dane i poufne informacje. To nie jest proste przekręt – to precyzyjnie zaplanowana operacja psychologiczna. Socjotechnika polega na manipulowaniu ludźmi tak, aby sami ujawnili swoje dane. Linki w wiadomościach e-mail wyglądają jak oficjalna korespondencja banku. Jedno kliknięcie – i problem gotowy.

Kradzież Tożsamości i Danych

Kradzież tożsamości polega na przejęciu kont – w mediach społecznościowych, e-mailach, a nawet konta bankowego – w celu wyłudzenia pieniędzy od znajomych ofiary. Cyberprzestępcy przejmują konta i wysyłają wiadomości z prośbą o przelew, podszywając się pod właściciela profilu. Data breach, czyli wyciek danych, prowadzi do kradzieży danych i ma poważne konsekwencje prawne dla sprawców i psychologiczne dla ofiar.

Deepfake i Manipulacja w Czasie Rzeczywistym

Deepfake to technologia wykorzystująca AI do tworzenia fałszywych filmów lub głosów – niesie ze sobą ryzyko manipulacji reputacją i poważnych oszustw. Wyłudzenie przy użyciu deepfake’ów prowadzi do konsekwencji zarówno w realnym świecie, jak i w cyberprzestrzeni. Upublicznianie skompromitowanych materiałów to kolejna broń w arsenale cyberprzestępców.

Twoja firma jest bezpieczna?

Sprawdź, zanim zrobią to hakerzy.

Cyberprzestępcy nie ostrzegają przed atakiem. Każdego dnia tysiące firm traci dane, pieniądze i zaufanie klientów. Nie czekaj, aż staniesz się kolejną ofiarą – skontaktuj się z naszymi ekspertami ds. cyberbezpieczeństwa.

Umów bezpłatną konsultację →Odpowiadamy w ciągu 24 godzin roboczych.

Bezpieczeństwo Dzieci w Internecie – To Priorytet

Dzieci są szczególnie narażone na zagrożenia w internecie. Często traktują cyberprzestrzeń jako środowisko pozbawione ryzyka – i to jest właśnie największe niebezpieczeństwo. Rodzice mają trudności w monitorowaniu zachowań dzieci w sieci, ponieważ dostęp do internetu możliwy jest z dziesiątek urządzeń: komputera, smartfona, tabletu, konsoli.

Dzieci często nie zdają sobie sprawy z niebezpieczeństw związanych z upublicznianiem swoich danych osobowych w sieci. Mogą być łatwo zmanipulowane przez internetowych przestępców – co zwiększa ryzyko ich wykorzystania. Cyberprzemoc w serwisach społecznościowych i mediach społecznościowych może prowadzić do poważnych problemów emocjonalnych: lęku, depresji, a nawet myśli samobójczych. Obniżenie poczucia własnej wartości to jeden z najczęstszych skutków cyberprzemocą.

Uzależnienie od internetu to kolejny problem dotykający przede wszystkim młodzież i nastolatków. Trudności z oderwaniem się od ekranu, ograniczenia w relacjach społecznych, zaniedbywanie obowiązków – wszystko to dzieje się stopniowo, niezauważalnie, cały czas.

Rodzice powinni rozmawiać z dziećmi o zagrożeniach w internecie, aby zwiększyć ich świadomość. Edukacja na temat zagrożeń w sieci jest kluczowa dla ochrony dzieci i młodzieży. Stosowanie oprogramowania do kontroli rodzicielskiej i filtrów rodzicielskich w przeglądarce może pomóc w ochronie przed nieodpowiednimi treściami.

Zaufanie między rodzicami a dziećmi, blokowanie nieodpowiednich treści i edukacja – to trójkąt, na którym opiera się skuteczna ochrona. Pamiętaj: anonimowość internetu zachęca do agresywnych zachowań. Przemoc w sieci jest równie realna jak przemoc w świecie fizycznym.

Nieodpowiednie Treści – Zagrożenie dla Każdego Wieku

Nieodpowiednie treści w internecie to nie tylko problem dotyczący dzieci. Dotyczą każdego użytkownika sieci – bez względu na wiek. Mogą prowadzić do zniekształcenia obrazu rzeczywistości, normalizacji przemocy i trudności w ocenie tego, co jest prawdą, a co fałszem.

W mediach społecznościowych i serwisach społecznościowych nieodpowiednie materiały rozprzestrzeniają się w czasie rzeczywistym. Blokowanie takich treści jest możliwe – ale wymaga aktywnej ochrony i odpowiednich ustawień w przeglądarce i aplikacji. Korzystanie z internetu bez podstawowej wiedzy o zagrożeniach to jak prowadzenie samochodu bez znajomości przepisów ruchu drogowego.

Sprawdź ustawienia prywatności w każdej aplikacji, z której korzystasz. Nieodpowiednie treści mogą docierać przez wiadomości prywatne, komentarze, a nawet pozornie niewinne linki. Czujność jest tutaj najważniejsza.

Inne Zagrożenia – Czego Jeszcze Należy Się Strzec?

Inne zagrożenia w internecie to cały czas rozwijający się ekosystem niebezpieczeństw. Hakerzy stosują różnego rodzaju techniki ataku – od prostych po wyrafinowane. Cyberstalking, wyłudzenie przez fałszywe profile, manipulacja w serwisach randkowych – to tylko niektóre z zagrożeń, o których najczęściej się nie mówi.

Zagrożenia w zakresie cyberbezpieczeństwa mają też wymiar prawny. Cyberprzestępcy muszą liczyć się z konsekwencjami karnymi i cywilnymi. Ofiary zaś mogą doświadczać długotrwałego stresu, izolacji społecznej i utraty poczucia bezpieczeństwa. Szkód psychologicznych nie widać na zewnątrz – ale są równie realne jak straty finansowe.

Ramy prawne dotyczące cyberzagrożeń stale ewoluują. Ochrona użytkownika sieci staje się priorytetem legislacyjnym. Jednak najlepsza ochrona to świadomość i prewencja – zanim dojdzie do infekcji, kradzieży czy wyłudzenia.

Najważniejsze Zasady Bezpieczeństwa w Internecie

Oto najważniejsze zasady, które każdy użytkownik sieci powinien stosować bez względu na wiek i doświadczenie:

1. Stosuj silne hasła – kombinacja liter, cyfr i znaków specjalnych to podstawa ochrony kont online.

2. Włącz weryfikację dwuetapową (2FA) wszędzie, gdzie to możliwe. Szyfrowanie i dodatkowa warstwa autoryzacji znacząco utrudniają dostęp przestępcom.

3. Zainstaluj program antywirusowy z funkcją ochrony w czasie rzeczywistym – to fundament zabezpieczenia komputera i systemu operacyjnego.

4. Regularnie aktualizuj oprogramowanie i system operacyjny – luki w przestarzałych wersjach to ulubione narzędzie hakerów.

5. Ograniczaj zaufanie do linków – zwłaszcza tych wysyłanych przez nieznajomych w wiadomościach. Każde kliknięcie może prowadzić do infekcji.

6. Pobieraj pliki tylko z wiarygodnych źródeł – ryzykiem infekcji złośliwym oprogramowaniem można łatwo zarządzać, unikając podejrzanych stron.

7. Zabezpiecz domową sieć Wi-Fi silnym hasłem – otwarta sieć to otwarte drzwi dla każdego.

8. Regularnie twórz kopie zapasowe danych – to jedyna skuteczna ochrona przed skutkami ransomware.

9. Sprawdź ustawienia prywatności w każdej aplikacji i serwisie – kontroluj, jakie poufne dane udostępniasz i komu.

10. Edukuj dzieci i młodzież – rozmowa o zagrożeniach w internecie to najlepsze narzędzie ochrony. Rodzice, którzy rozmawiają z dziećmi o niebezpieczeństwach sieci, dają im coś bezcennego: czujność.

Zaufane Zasoby i Materiały Edukacyjne

W zakresie cyberbezpieczeństwa warto korzystać z weryfikowanych źródeł. Strona gov.pl/cyfryzacja zawiera oficjalne raporty o zagrożeniach w cyberprzestrzeni. CERT.pl to strona zespołu reagowania na incydenty bezpieczeństwa komputerowego – tam znajdziesz aktualne informacje o atakach i ostrzeżenia dla użytkowników internetu. Saferinternet.pl oferuje materiały edukacyjne dotyczące bezpieczeństwa w sieci – szczególnie cenne dla rodziców, nauczycieli i młodzieży.

Zagrożenia w Internecie – Twoja Świadomość Jest Najpotężniejszą Bronią

Internet niesie ze sobą nieograniczone możliwości. Ale każda możliwość ma swoją cenę – i w przypadku sieci tą ceną jest ryzyko. Zagrożenia w internecie są realne, różnorodne i stale ewoluują. Cyberprzestępcy nie biorą urlopów. Nie mają skrupułów. Atakują dzieci, dorosłych, firmy i instytucje.

Ale Ty możesz się bronić. Sprawdź swoje hasła. Zaktualizuj oprogramowanie. Porozmawiaj z dziećmi. Zainstaluj antywirusa. Włącz szyfrowanie. Każdy z tych kroków to mur między Tobą a tymi, którzy w internecie czyhają na Twoje dane, pieniądze i zaufanie.

Bezpieczeństwo w sieci to nie technologia. To nawyk. I jak każdy nawyk – można go wyrobić. Zaczyna się od jednej decyzji: postanowienia, że Twoje życie w realnym świecie i w cyberprzestrzeni będzie chronione.

Zadbaj o bezpieczeństwo swoje i swoich bliskich. Zacznij dzisiaj.

Czas działać.

Chroń siebie, firmę i bliskich.

Wiedza to dopiero pierwszy krok. Drugi to profesjonalna ochrona. Zespół Sectum pomoże Ci ocenić ryzyko, wdrożyć skuteczne zabezpieczenia i zadbać o bezpieczeństwo Twoich danych – zanim będzie za późno.

Najważniejsze wnioski

Zanim zagłębisz się w szczegóły, oto kluczowe informacje, które warto zapamiętać z całego artykułu:

- Rynek outsourcingu IT w Europie rośnie dynamicznie – według raportów branżowych z 2024/2025 satysfakcja klientów z usług IT oscyluje wokół 75-81%, a polskie firmy IT notują wzrosty przychodów na poziomie 10-20% rocznie, co świadczy o rosnącym zapotrzebowaniu na zewnętrzne wsparcie techniczne.

- Rankingi to punkt startu, nie finał – zestawienia takie jak ITwiz Best 100 czy Whitelane Research dostarczają cennych danych o skali działalności dostawców, ale małe i średnie firmy powinny weryfikować, czy dany dostawca obsługuje organizacje o podobnej wielkości i profilu.

- Lokalni dostawcy często wygrywają w kategorii elastyczności – dla firm z Warszawy i okolic partner taki jak Sectum może zapewnić szybszy czas reakcji, bezpośredni kontakt z inżynierami i dopasowane pakiety abonamentowe (od około 1500 zł/miesiąc) przy zachowaniu korporacyjnych standardów bezpieczeństwa.

- Kluczowe kryteria oceny to nie tylko technologia – przy wyborze dostawcy należy wziąć pod uwagę jakość wsparcia helpdesk, zgodność z RODO i przygotowanie do NIS2, transparentność kosztów oraz realne czasy reakcji w sytuacjach awaryjnych.

- Opinie wymagają weryfikacji kontekstowej – data wystawienia, wielkość projektu, branża klienta i typ umowy (projekt vs stała współpraca) to elementy, które decydują o przydatności danej recenzji dla Twojej sytuacji.

Opinie na temat zewnętrznych dostawców usług IT dla biznesu są w większości pozytywne, koncentrując się na zwiększeniu efektywności, dostępie do ekspertów oraz redukcji kosztów.

Czym są „opinie o dostawcach usług informatycznych” w praktyce biznesowej?

Gdy mówimy o opiniach dotyczących dostawców IT, mamy na myśli szeroki wachlarz źródeł – od nieformalnych rekomendacji przekazywanych między przedsiębiorcami, przez formalne badania satysfakcji typu Europe 2024/2025 IT Sourcing Study, aż po szczegółowe rankingi polskich firm IT publikowane przez portale branżowe takie jak ITwiz czy Computerworld.

Referencje to oficjalne opinie klientów, które pomagają ocenić jakość usług dostawcy IT. Opinie klientów i referencje pomagają ocenić jakość usług dostawcy IT.

Opinie na temat zewnętrznych dostawców usług IT dla biznesu są w większości pozytywne, koncentrując się na zwiększeniu efektywności, dostępie do ekspertów oraz redukcji kosztów.

Główne źródła opinii o dostawcach IT

W praktyce biznesowej warto korzystać z kilku kategorii źródeł:

| Typ źródła | Przykłady | Zalety | Ograniczenia |

|---|---|---|---|

| Ankiety branżowe | Whitelane Research, ITwiz Best 100 | Metodologia, porównywalność danych | Często skupione na dużych podmiotach |

| Portale B2B z recenzjami | Clutch, GoodFirms | Szczegółowe opisy projektów | Możliwość manipulacji ocenami |

| Rekomendacje bezpośrednie | Polecenia od partnerów biznesowych | Wysoka wiarygodność, kontekst lokalny | Subiektywizm, ograniczona próba |

| Oficjalne referencje | Case studies na stronach dostawców | Konkretne dane i mierzalne efekty | Selekcja tylko pozytywnych przykładów |

W latach 2024-2025 obserwujemy wyraźny trend: jakość obsługi posprzedażowej (helpdesk, wsparcie techniczne, czasy reakcji) staje się ważniejsza niż sama lista wdrażanych technologii. Klienci zwracają uwagę nie tylko na to, co dostawca potrafi zbudować, ale przede wszystkim na to, jak szybko reaguje, gdy coś przestaje działać.

Małe i średnie firmy z Warszawy często ufają opiniom „z polecenia” od lokalnych przedsiębiorców – księgowych, właścicieli sklepów e-commerce czy firm produkcyjnych. To cenne źródło, ale warto je zestawić z twardymi wskaźnikami zapisanymi w Service Level Agreement. W dalszych sekcjach przełożymy język ankiet i rankingów na konkretne kryteria wyboru partnera IT.

Co mówią europejskie i polskie rankingi o dostawcach usług IT (2024–2025)?

Od 2024 roku na rynku pojawiły się kolejne edycje kluczowych badań branżowych. Europe 2024/2025 IT Sourcing Study firmy Whitelane Research oraz polskie rankingi TOP firm outsourcingowych IT dostarczają cennych danych o kondycji sektora i preferencjach klientów biznesowych.

Globalni gracze w oczach europejskich klientów

Według badań Whitelane, globalne firmy takie jak TCS, EPAM czy Hexaware osiągają wyniki satysfakcji klientów na poziomie około 81%. To imponujące rezultaty, ale warto pamiętać, że badania te obejmują głównie duże korporacje z budżetami IT liczonymi w milionach euro.

Polscy liderzy w liczbach

Ranking ITwiz Best 100 z 2024 roku pokazuje, że polski rynek IT to potęga:

- Asseco Poland Group – lider z przychodami 16,896,500 tys. zł, dominujący w rozwiązaniach software’owych i usługach chmurowych

- AB Group – 15,546,092 tys. zł, specjalizacja w dystrybucji sprzętu i usługach integracyjnych

- Sii Polska – 738,755 tys. zł (wzrost 7%), największy dostawca w kategorii usługowej, broniący tytułu po raz trzeci

- EPAM Systems Poland – 1,922,886 tys. zł (wzrost 4%), globalny gracz z mocnym zapleczem deweloperskim

- Comarch – 222,761 tys. zł przychodów z chmury (wzrost 9%), silna pozycja w ERP i rozwiązaniach dla handlu

Co to oznacza dla MŚP?

Oto kluczowa kwestia: duzi dostawcy są idealni dla korporacji dysponujących budżetami i zespołami zdolnymi do zarządzania złożonymi relacjami z globalnymi partnerami. Natomiast średnie firmy w regionie – takie jak Sectum w Warszawie – lepiej odpowiadają na potrzeby firm zatrudniających 20-200 pracowników.

Rankingi pokazują również trendy inwestycyjne branży IT:

- Cyberbezpieczeństwo (70% budżetów IT w 2024)

- Automatyzacja i AI (wzrost 40%)

- Usługi chmurowe (Google Cloud Poland wzrost 29%, VERCOM wzrost 85%)

Te same priorytety powinny kierować wyborem lokalnego dostawcy IT. Choć Sectum nie konkuruje skalą z globalnymi graczami, stosuje podobne standardy w obszarach bezpieczeństwa informacji, dokumentacji i SLA – dostosowane do realiów polskich MŚP i ich procesów biznesowych.

Jak czytać i weryfikować opinie o dostawcach IT przed wyborem partnera?

Same gwiazdki czy procenty satysfakcji nie wystarczą do podjęcia świadomej decyzji. Potrzebujesz kontekstu: jakiego typu klienci wystawili opinie, jaka była wielkość projektów, jaki był zakres oferowanych usług (outsourcing IT, cyberbezpieczeństwo, chmura, helpdesk).

Elementy opinii o największej wartości

Przy analizie opinii o dostawcach IT szukaj następujących elementów:

- Konkretne przykłady rozwiązanych incydentów – opis sytuacji awaryjnej i sposób jej rozwiązania mówi więcej niż ogólne stwierdzenia o „profesjonalizmie”

- Mierzalne czasy przywrócenia systemów – np. „krytyczne systemy informatyczne zostały przywrócone w ciągu 2 godzin” to twarda informacja, którą można zweryfikować

- Szczegóły wdrożeń z datami – np. „migracja do Microsoft 365 dla 50-osobowej firmy z Warszawy w Q3 2024” pozwala ocenić aktualność doświadczenia

- Informacje o branży klienta – opinia biura rachunkowego będzie bardziej wartościowa dla innego biura rachunkowego niż recenzja od firmy budowlanej

Analiza opinii według profilu firmy

Warto szczególnie szukać opinii firm o podobnym profilu do Twojego. Jeśli prowadzisz:

- E-commerce – szukaj informacji o wydajności, kopii zapasowych, ochronie przed nieuprawnionym dostępem

- Biuro rachunkowe – kluczowe będą: RODO, szyfrowanie, regularne aktualizacje systemów

- Firmę produkcyjną – czas reakcji, utrzymanie ciągłości kluczowych systemów, wsparcie na miejscu

Jak rozpoznać zbyt ogólne referencje?

Sygnały ostrzegawcze w opiniach:

- Brak dat („współpracujemy od lat” – ale od których?)

- Brak konkretnych liczb („znacząco poprawili bezpieczeństwo” – o ile procent?)

- Ogólnikowe sformułowania bez przykładów

- Brak informacji o zakresie usług

Przy ocenie Sectum czy innego dostawcy warto poprosić o kontakt do 1-2 aktualnych klientów z lat 2023-2025, którzy potwierdzą jakość usług i realne działanie SLA w praktyce. Profesjonalna firma działa transparentnie i nie ma problemu z udostępnieniem takich kontaktów.

Kluczowe kryteria, które stoją za pozytywnymi opiniami o dostawcach IT

Dobre opinie nie biorą się z jednego spektakularnego projektu. Budują się przez miesiące i lata konsekwentnego spełniania uzgodnionych parametrów SLA oraz standardów bezpieczeństwa. Co w praktyce oznacza, że firma dostarcza to, co obiecuje – dzień po dniu.

8 kryteriów decydujących o satysfakcji klientów

| Kryterium | Co to oznacza w praktyce | Przykładowy standard |

|---|---|---|

| Stabilność systemów | Minimalna liczba nieplanowanych przestojów | Dostępność 99,5%+ |

| Czas reakcji helpdesku | Szybkość pierwszej odpowiedzi na zgłoszenie | <30 min dla krytycznych |

| Transparentność kosztów | Jasny abonament bez ukrytych opłat | Pakiety od 1500 zł/mies. |

| Kompetencje zespołu | Odpowiednie certyfikaty i doświadczenie | Microsoft, Cisco, Fortinet |

| Ochrona danych | RODO, przygotowanie do NIS2 | Audyty, dokumentacja |

| Kopie zapasowe | Regularne backupy i testy odtwarzania | Codzienne + testy kwartalne |

| Monitoring zagrożeń | Proaktywne wykrywanie ataków | EDR, ochrona przed phishingiem |

| Komunikacja | Jasny język, raporty, dedykowany opiekun | Raporty miesięczne |

Bezpieczeństwo informacji jako fundament

W 2024 i 2025 roku cyberbezpieczeństwo to nie dodatek, lecz fundament współpracy z dostawcą IT. Klienci oczekują:

- Zgodności z RODO – udokumentowane procedury przetwarzania danych

- Przygotowania do NIS2 – dla firm z sektorów objętych dyrektywą

- Regularnych kopii zapasowych – z testami odtwarzania, nie tylko na papierze

- Proaktywnego monitorowania – wykrywanie ransomware i phishingu przed eskalacją

Aspekt komunikacyjny

W opiniach klientów często pojawia się wątek komunikacji. Chwaleni dostawcy charakteryzują się:

- Jasnym językiem, bez nadmiernego technicznego żargonu

- Regularnymi raportami miesięcznymi lub kwartalnymi

- Jednym dedykowanym opiekunem klienta, który zna specyfikę firmy

- Proaktywnym informowaniem o potencjalnych problemach

W praktyce Sectum buduje pozytywne rekomendacje dzięki abonamentowemu modelowi współpracy od około 1500 zł/miesiąc, jasno zdefiniowanym zakresom usług i 30-dniowej gwarancji satysfakcji. Naszym celem jest zapewnienie przewidywalności – zarówno kosztów, jak i jakości obsługi.

Opinie lokalnych firm z Warszawy – dlaczego wiele MŚP wybiera mniejszych dostawców zamiast gigantów?

Rynek warszawski w latach 2024-2025 charakteryzuje się dużą konkurencyjnością: obecność globalnych korporacji IT, silny segment lokalnych firm outsourcingowych oraz rosnące wymagania przedsiębiorstw działających w promieniu około 20 km od centrum stolicy. W tym środowisku niektóre firmy świadomie wybierają mniejszych, lokalnych dostawców.

Przykłady z praktyki warszawskich MŚP

Choć z powodów poufności nie możemy podawać nazw firm, oto charakterystyczne scenariusze, które obserwujemy w naszej praktyce:

Przypadek 1: Biuro rachunkowe z centrum Warszawy (15 pracowników) Firma przeszła z dużego dostawcy ogólnopolskiego do lokalnego partnera po tym, jak czas reakcji na awarię drukarki fiskalnej wynosił 3 dni. Po zmianie – krytyczne zgłoszenia obsługiwane w ciągu 2 godzin, zgodność z RODO potwierdzona audytem.

Przypadek 2: Firma produkcyjna z Pruszkowa (45 pracowników) Wyzwania związane z integracją systemów ERP i sieci produkcyjnej wymagały dostawcy rozumiejącego specyfikę branży. Lokalny partner zapewnił wdrożenie bez przestojów produkcji i stały rozwój kompetencji zespołu IT klienta.

Przypadek 3: Sklep internetowy z Wołomina (e-commerce, 8 osób) Szybki rozwój firmy wymagał elastycznej infrastruktury chmurowej. Dostawca zapewnił migrację do Microsoft 365 i backupy w ciągu 2 tygodni – w miarę rozwoju firmy pakiet był rozbudowywany bez zmiany umowy ramowej.

Atuty lokalnych dostawców wymieniane w opiniach

Z analizy opinii MŚP z Warszawy i okolic wyłania się kilka powtarzających się tematów:

- Szybki przyjazd na miejsce – w przypadku awarii sprzętowej czas reakcji w Warszawie to często kwestia godzin, nie dni

- Znajomość polskich realiów – RODO, KSeF, NIS2, specyfika polskiego prawa podatkowego i wymogów księgowych

- Elastyczne dopasowanie abonamentu – pakiety skalowane do rzeczywistej liczby stanowisk i serwerów

- Brak anonimowości – klient zna imiennie inżynierów, którzy opiekują się jego infrastrukturą

Ten ostatni punkt ma kluczowe znaczenie dla budowania zaufania. Gdy dzwonisz z problemem, rozmawiasz z osobą, która zna Twoją sieć, Twoje serwery i historię Twoich zgłoszeń – nie z anonimowym agentem call center.

Sectum świadomie pozycjonuje się jako dostawca dla firm z Warszawy i okolic, niecelujący w ogromne, wielonarodowe projekty, lecz w stabilną, codzienną opiekę nad systemami klientów. To model współpracy oparty na bliskości i odpowiedzialności.

Na co uważać, czytając opinie o dostawcach usług IT? Typowe ryzyka i błędne interpretacje

Zbyt bezkrytyczne podejście do rankingów i pojedynczych recenzji może prowadzić do błędnych decyzji. Każda opinia ma swój kontekst – budżet projektu, wielkość organizacji, oczekiwania klienta – i ignorowanie tego kontekstu to prosta droga do rozczarowania.

Charakterystyczne pułapki

- Mylenie oceny projektu z oceną stałej współpracy – Niektóre firmy świetnie realizują jednorazowe wdrożenia, ale ich dział IT helpdesku nie nadąża z bieżącą obsługą. Opinia o udanej migracji do chmury nie mówi nic o jakości codziennego wsparcia technicznego przez kolejne 12 miesięcy.

- Brak dat przy referencjach – Referencja sprzed 5 lat może nie odzwierciedlać aktualnych standardów dostawcy. Zespół mógł się zmienić, procedury ewoluować, a technologie przestarzeć. Zawsze szukaj opinii z lat 2023-2025.

- Brak informacji o typie umowy – Dostawca świadczący usługi w modelu projektowym (jednorazowe wdrożenie) może być oceniany zupełnie inaczej niż ten sam dostawca w modelu abonamentowym (stała obsługa). Upewnij się, że czytasz opinie dotyczące tego samego zakresu usług, który Cię interesuje.

- Idealizowanie bardzo dużych dostawców – Dobre opinie z korporacji zatrudniającej 10,000 osób nie muszą przekładać się na wysoką satysfakcję firmy z 30 pracownikami. Dla małego klienta duży dostawca może być „za duży” – zbyt sztywny w procedurach, zbyt wolny w reakcji, zbyt drogi w minimalnych pakietach.

Analiza negatywnych opinii

Negatywne opinie również wymagają analizy merytorycznej:

| Typ negatywnej opinii | Pytania weryfikujące |

|---|---|

| Problemy z bezpieczeństwem | Czy dostawca wdrożył poprawki? Jaka była przyczyna? |

| Słaba jakość wsparcia | Czy dotyczyło to konkretnego okresu? Jaki był zakres umowy SLA? |

| Spory finansowe | Czy klient jasno określił wymagania? Czy umowa była precyzyjna? |

| Opóźnienia wdrożeń | Czy dostawca miał komplet informacji? Kto był odpowiedzialny za decyzje? |

| Niektóre negatywne opinie wynikają z błędów po stronie klienta – braku osób decyzyjnych w projekcie, niejasnych wymagań czy nierealistycznych harmonogramów. Warto czytać między wierszami. |

Proces wyboru dostawcy IT krok po kroku

Jak przełożyć opinie na praktyczny wybór dostawcy IT? Proces krok po kroku

Celem jest stworzenie procedury wyboru dostawcy, która uwzględnia zarówno opinie z rynku, jak i konkretne potrzeby Twojej firmy. Liczba użytkowników, lokalizacja, wymagane regulacje, specyfika branży – te czynniki muszą współgrać z profilem potencjalnego partnera.

Krok 1: Zdefiniowanie wymagań

Zanim zaczniesz przeglądać rankingi, odpowiedz na pytania:

- Bezpieczeństwo: Jakie dane przetwarzasz? Czy podlegasz RODO, NIS2, regulacjom branżowym?

- Dostępność: Potrzebujesz wsparcia 24/7 czy wystarczą godziny pracy?

- Infrastruktura: Chmura, serwery lokalne, model hybrydowy?

- Backupy: Jak szybko musisz odtworzyć kluczowe systemy po awarii?

- Budżet: Jaki zakres kosztów związanych z IT jest akceptowalny miesięcznie?

Krok 2: Zebranie shortlisty dostawców

Na podstawie wymagań stwórz listę 3-5 dostawców z dobrymi opiniami w Twojej kategorii. Wykorzystaj:

- Rankingi branżowe (ITwiz, Computerworld)

- Portale z recenzjami B2B (Clutch)

- Rekomendacje od partnerów biznesowych

- Wyszukiwanie lokalne (dostawcy IT Warszawa)

Krok 3: Rozmowy i audyty wstępne

Ważnym etapem jest poproszenie dostawcy o analizę obecnej infrastruktury i ryzyk. Profesjonalna firma (np. Sectum) oferuje bezpłatną konsultację obejmującą:

- Przegląd kopii zapasowych – czy działają, czy są testowane

- Polityki haseł – czy spełniają standardy bezpieczeństwa

- Stan aktualizacji – czy oprogramowanie jest aktualne

- Zabezpieczenia poczty – ochrona przed phishingiem i malware

- Zgodność z regulacjami – RODO, przygotowanie do NIS2

Krok 4: Porównanie ofert i SLA

Dopiero po etapie analizy warto porównać oferty cenowe. Zwróć uwagę na:

| Element | Na co patrzeć |

|---|---|

| Model cenowy | Abonament vs rozliczenie godzinowe – co bardziej przewidywalne? |

| Zakres usług | Co jest w pakiecie, a co dodatkowo płatne? |

| SLA | Konkretne czasy reakcji i przywrócenia systemów |

| Okres wypowiedzenia | Czy możesz łatwo zmienić dostawcę? |

| Okres próbny | Czy możesz przetestować współpracę bez ryzyka? |

Krok 5: Decyzja końcowa

Ostateczna decyzja powinna łączyć:

- Poziom opinii w sieci i wśród znajomych przedsiębiorców

- Wrażenia z bezpośredniego kontaktu (czy dostawca słucha, czy tylko sprzedaje?)

- Jakość proponowanego planu zabezpieczeń (RODO/NIS2)

- Przejrzystość umowy (bez długich okresów wypowiedzenia, z opcją okresu próbnego)

Sectum oferuje 30-dniową gwarancję satysfakcji – możesz sprawdzić jakość współpracy w praktyce przed podjęciem długoterminowego zobowiązania.

Jak Sectum buduje pozytywne opinie jako lokalny dostawca usług IT dla biznesu?

Jako warszawska firma B2B IT specjalizująca się w stałej obsłudze informatycznej i cyberbezpieczeństwie dla MŚP, budujemy naszą reputację na kilku fundamentach. Pozwól, że opiszemy je z perspektywy pierwszoosobowej – bo to właśnie nasze podejście.

Wyróżniki przekładające się na pozytywne opinie

Krótkie czasy reakcji w Warszawie i okolicach (~20 km) Działamy lokalnie, co oznacza, że w sytuacjach awaryjnych możemy być na miejscu w ciągu godzin, nie dni. Dla firm, których rozwój oprogramowania czy procesy biznesowe zależą od sprawnej infrastruktury, to kluczowa różnica.

Jasne pakiety abonamentowe (od około 1500 zł/miesiąc) Żadnych niespodzianek na fakturze. Nasze pakiety są skalowane do liczby stanowisk, serwerów i usług chmurowych – w miarę rozwoju firmy klienta rozbudowujemy zakres usług, nie ukrywając kosztów.

Brak ukrytych opłat Umowa jasno określa, co jest w pakiecie. Dodatkowe usługi świadczone poza standardowym zakresem są wyceniane z góry, przed wykonaniem.

30-dniowa gwarancja satysfakcji Nowi klienci mogą przetestować współpracę bez długoterminowego ryzyka. Jeśli w ciągu pierwszego miesiąca stwierdzisz, że nie spełniamy oczekiwań – możesz odejść bez konsekwencji.

Zakres usług IT Sectum

Nasze usługi obejmują:

- Outsourcing IT – helpdesk, administracja serwerami, obsługa stacji roboczych

- Cyberbezpieczeństwo – firewalle, EDR, ochrona przed phishingiem, audyty

- Infrastruktura – sieci, Wi-Fi, serwerownie, okablowanie

- Chmura – Microsoft 365, backupy, migracje, doradztwo

Mini case study 2023-2024

Jeden z naszych klientów – firma usługowa z Mokotowa zatrudniająca 35 osób – przed współpracą z Sectum notował średnio 4-5 krytycznych awarii IT kwartalnie. Ich wewnętrzny dział IT nie był w stanie nadążyć z regularnymi aktualizacjami i zarządzaniem kopii zapasowych.

Po 6 miesiącach współpracy:

- Liczba krytycznych awarii spadła o 80%

- Wdrożono automatyczne backupy z testami odtwarzania

- Uzyskano pełną zgodność z RODO (dokumentacja, procedury)

- Rozpoczęto przygotowania do wymogów NIS2

Aktywnie zbieramy feedback po każdym większym incydencie i wdrożeniu. Stały rozwój naszych procesów pozwala utrzymywać wysoki poziom satysfakcji oraz autentyczne, aktualne referencje – nie sprzed 5 lat, lecz z ostatnich miesięcy.

Podsumowanie – jak mądrze korzystać z opinii o dostawcach usług IT?

Opinie i rankingi o dostawcach usług informatycznych dla biznesu są cennym narzędziem, ale powinny być punktem wyjścia, nie jedynym kryterium decyzji. Trzeba je zestawiać z realnymi potrzebami Twojej firmy i szczegółową ofertą potencjalnego partnera.

Najważniejsze zasady na zakończenie

- Sprawdzaj aktualność opinii – referencje z lat 2023-2025 są wartościowe, starsze mogą być nieaktualne

- Szukaj przykładów z branż podobnych do Twojej – opinia biura rachunkowego będzie wartościowsza dla innego biura niż recenzja firmy budowlanej

- Weryfikuj parametry SLA – konkretne czasy reakcji i przywrócenia systemów to twarde dane, które można porównać

- Rozmawiaj z referencyjnymi klientami dostawcy – profesjonalna firma nie ma problemu z udostępnieniem kontaktów

- Pamiętaj o specjalistycznej wiedzy – dostawca powinien rozumieć Twoją branżę i jej regulacje

Dla firm z Warszawy i okolic często optymalnym wyborem są lokalni dostawcy tacy jak Sectum – łączący standardy bezpieczeństwa znane z dużych korporacji z bliskością geograficzną i elastycznością oferty. Zwiększenie efektywności IT nie wymaga milionowych budżetów ani globalnych partnerów. Wymaga dostawcy, który rozumie Twoje wyzwania związane z codzienną działalnością i potrafi na nie odpowiedzieć.

Chcesz porównać opinie z rynku z faktyczną, indywidualną analizą sytuacji w Twojej firmie? Umów bezpłatną konsultację IT z Sectum – przeanalizujemy Twoją infrastrukturę, zidentyfikujemy ryzyka i przedstawimy konkretne rekomendacje. Bez zobowiązań, bez presji sprzedażowej. Bo warto współpracować z partnerem, który najpierw słucha, a potem proponuje rozwiązania.

Najczęściej zadawane pytania (FAQ)

Jak sprawdzić wiarygodność opinii o dostawcy usług IT?

Weryfikuj datę opinii (powinna być z ostatnich 2 lat), sprawdź typ i wielkość firmy, która ją wystawiła, poproś dostawcę o bezpośredni kontakt do klienta referencyjnego. Zestawiaj opinie z kilku niezależnych źródeł – strony dostawcy, portale branżowe (Clutch, ITwiz), LinkedIn. Unikaj polegania wyłącznie na jednym kanale informacji.

Czy małe firmy w Warszawie powinny wybierać globalnych dostawców IT?

Globalni dostawcy są optymalni dla bardzo dużych organizacji z rozbudowanymi działami zakupów i IT, zdolnymi zarządzać złożonymi relacjami kontraktowymi. MŚP (20-200 pracowników) zwykle lepiej współpracuje z lokalnymi partnerami, którzy zapewniają szybszą reakcję, niższy próg wejścia kosztowego i bezpośredni kontakt z inżynierami znającymi ich infrastrukturę. Sectum celuje właśnie w ten segment – firmy, dla których inwestycje w IT mają przynosić wymierne korzyści bez korporacyjnej biurokracji.

Jak często aktualizować wybór dostawcy usług IT w oparciu o opinie?

Zalecamy przegląd współpracy co 12 miesięcy – audyt realizacji SLA, stanu bezpieczeństwa i kosztów. Co 2-3 lata warto przeprowadzić szersze porównanie opinii rynkowych i ofert alternatywnych dostawców, aby upewnić się, że obecny partner nadąża za standardami i trendami technologicznymi. Nie oznacza to konieczności zmiany dostawcy – ale regularna weryfikacja pomaga utrzymać jakość współpracy na wysokim poziomie.

Czy można rozpocząć współpracę z dostawcą IT „na próbę”?

Tak, dobry standardem rynkowym jest okres testowy lub krótki kontrakt pilotażowy. Sectum oferuje 30-dniową gwarancję satysfakcji, która pozwala klientom sprawdzić jakość wsparcia w praktyce bez długoterminowego ryzyka. W tym czasie możesz ocenić czasy reakcji, jakość komunikacji, kompetencje zespołu i dopasowanie do swojej głównej działalności. Jeśli współpraca nie spełni oczekiwań – możesz odejść bez konsekwencji finansowych.

Jakie pytania zadać dostawcy IT podczas pierwszej rozmowy?

Przygotuj pytania z kilku obszarów:

- Czasy reakcji: Jaki jest maksymalny czas reakcji na zgłoszenie krytyczne? Jak wygląda proces eskalacji?

- Backupy: Jak często wykonujecie kopie zapasowe? Jak testujecie możliwość odtworzenia?

- Technologie: Jakie technologie i platformy obsługujecie? Czy macie doświadczenie w mojej branży?

- Wsparcie: Czy oferujecie wsparcie zdalne i na miejscu? Jakie są godziny dostępności?

- Regulacje: Jak pomagacie w zgodności z RODO? Czy macie doświadczenie z NIS2?

Profesjonalny dostawca odpowie konkretnie, z przykładami – nie ogólnikami. To pierwszy test jakości przyszłej współpracy.

]]>DeepFake Właśnie zostałeś oszukany? To, co zrobił Mata we Wrocławiu, to już nie żarty.

To, co działo się na scenie we Wrocławiu z wykorzystaniem wizerunku Maty, wyglądało jak spektakularny dowód postępu technologicznego i świetna zabawa. Ale dla ekspertów od bezpieczeństwa to najgłośniejszy sygnał alarmowy ostatnich lat.

Dlaczego? Ponieważ technologia, która bawiła fanów na koncercie, jest tą samą, przez którą firmy straciły ponad 200 milionów dolarów w zaledwie pierwszym kwartale tego roku.

Deepfake: Nie mit, a realne zagrożenie

- Liczba ataków deepfake z użyciem głosu i wizerunku wzrosła o 550% od 2019 roku.

- Średni koszt oszustwa korporacyjnego z użyciem AI idzie w miliony.

Niewiarygodne, ale prawdziwe: Dziś oszust nie musi męczyć się z pisaniem maili. Może do Ciebie zadzwonić na wideo, a Ty zobaczysz twarz swojego szefa, najlepszego przyjaciela albo członka rodziny. Głos będzie idealny. Dlaczego?

Wystarczy mu 30 sekund Twojego głosu z jakiejkolwiek rolki na Instagramie, żeby stworzyć klona, który wyłudzi pieniądze. To jest największy błąd, jaki popełniamy – ufamy naszym zmysłom w erze AI.

🚨 Złota zasada obrony: System 3 kroków

Jeśli odbierasz telefon (szczególnie wideo) od kogoś bliskiego z jakąś dziwną prośbą o pilny przelew, musisz zastosować nasz system krok-po-kroku:

- Rozłącz się. Natychmiast. Nie baw się w sprawdzanie haseł. Nie zadawaj pytań. Po prostu naciśnij czerwoną słuchawkę.

- Odetchnij i zachowaj spokój. Oszustwo polega na wywołaniu poczucia pilności i paniki.

- Zadzwoń samodzielnie. Wybierz numer do tej osoby z własnej książki telefonicznej. Tylko Ty masz kontrolę nad tym połączeniem.

Jeśli osoba odbierze i okaże się, że to faktycznie ona dzwoniła z prośbą, przeprosicie się. Ale jeśli numer będzie zajęty lub usłyszysz, że nic nie wie o poprzednim telefonie – właśnie obroniłeś się przed oszustwem.

Jak się zabezpieczyć na przyszłość?

- Prywatność: Ogranicz publiczne udostępnianie długich nagrań swojego głosu w mediach społecznościowych.

- Weryfikacja: Stosuj metodę rozłączania się i oddzwaniania.

Nie pozwól, aby technologia, która dostarcza rozrywki, stała się narzędziem Twojej straty.

🔥Chcesz, żeby Twoja Mama, Tata i przyjaciele byli bezpieczni?

Udostępnij ten post – to jedyna wiedza, która może uchronić ich przed utratą oszczędności. Następnie wyślij go 5 bliskim osobom .

Pytanie do Ciebie: Czy odebrałeś kiedyś dziwny telefon wideo?

]]>

Często słyszę pytanie: „Ale przecież mam antywirusa, czy on mnie nie obroni?”. Odpowiedź brzmi: zazwyczaj tak, ale nie zawsze. Twój program antywirusowy to jak jeden ochroniarz – może być świetny, ale przy obecnej skali ataków, czasem coś przeoczy. Dlatego, gdy stawką są Twoje dane, potrzebujesz drugiej, niezależnej opinii.

W tym artykule pokażę Ci darmowy sposób, jak w 30 sekund sprawdzić każdy plik i link, zanim pociągniesz za spust.

Dlaczego Twój antywirus może nie wystarczyć?

Statystyki są alarmujące. Według danych z lat 2024-2025, każdego dnia wykrywanych jest średnio od 450 000 do 560 000 nowych próbek złośliwego oprogramowania. To nie „tysiące”, ale setki tysięcy nowych zagrożeń dziennie.

Zanim Twój program antywirusowy zaktualizuje swoją bazę o to jedno, konkretne zagrożenie, może minąć trochę czasu. W tym oknie czasowym jesteś bezbronny.

Rozwiązaniem jest VirusTotal.

To darmowe narzędzie online (należące do Google), które nie polega na jednym silniku. To agregator, który skanuje Twój plik przy użyciu ponad 70 różnych antywirusów jednocześnie (m.in. Kaspersky, ESET, Symantec, McAfee i wielu innych). To tak, jakbyś poszedł do 70 lekarzy naraz po diagnozę.

Jak sprawdzić plik krok po kroku?

Oto prosta instrukcja, którą możesz wykonać bez instalowania czegokolwiek na komputerze.

Krok 1: Nie otwieraj pliku!

To najważniejsza zasada. Jeśli otrzymałeś maila z fakturą, wezwaniem do zapłaty czy „ważnym dokumentem”, którego się nie spodziewałeś – nie klikaj w niego dwukrotnie. Zamiast tego zapisz go na dysku (np. na Pulpicie), ale pod żadnym pozorem go nie uruchamiaj.

Krok 2: Wejdź na stronę VirusTotal

Otwórz przeglądarkę i wpisz adres: virustotal.com. Zobaczysz prosty interfejs z trzema zakładkami: File (Plik), URL (Adres www) i Search (Szukaj).

Krok 3: Załaduj plik do analizy

- Jeśli sprawdzasz załącznik: Wybierz zakładkę File, kliknij „Choose file” i wybierz zapisany wcześniej plik.

- Jeśli sprawdzasz podejrzany link w mailu: Skopiuj link, wybierz zakładkę URL i wklej go tam.

Krok 4: Przeanalizuj wynik (Ważne!)

Po kilku sekundach otrzymasz raport. Oto jak go czytać:

- Wszystko na zielono (0/70): Plik prawdopodobnie jest czysty. ⚠️ Uwaga: Wynik 0/70 znacznie zwiększa pewność, że plik jest bezpieczny, ale nie daje 100% gwarancji. VirusTotal nie zawsze wykrywa najnowsze zagrożenia typu zero-day (wirusy, które powstały przed chwilą i nie mają jeszcze sygnatur). Jeśli mimo „zielonego światła” treść maila budzi Twoje wątpliwości – lepiej potwierdzić wysyłkę telefonicznie u nadawcy.

- Niewielka liczba wykryć (np. 1-3 na 70): Często są to tzw. false positives (fałszywe alarmy), zwłaszcza jeśli ostrzeżenia pochodzą od mało znanych silników antywirusowych, a wielcy gracze (jak ESET czy Microsoft) milczą. Mimo to zachowaj ostrożność.

- Wyraźne ostrzeżenie (powyżej 5-10 na 70): Jeśli tyle silników bije na alarm, to niemal na pewno masz do czynienia z realnym zagrożeniem. Natychmiast usuń plik z dysku i opróżnij kosz.

Podsumowanie

Ciekawość to pierwszy stopień do piekła – zwłaszcza w internecie. Weryfikacja podejrzanego pliku zajmuje mniej niż minutę, a odzyskiwanie danych po ataku ransomware może trwać tygodniami i kosztować fortunę. Wyrób w sobie nawyk: najpierw sprawdzaj, potem klikaj.

Potrzebujesz pomocy z bezpieczeństwem w firmie?

Jeśli nie masz pewności, czy Twoje systemy są bezpieczne, nie czekaj na awarię. 👉 Kontakt – pomożemy Ci zabezpieczyć firmowe dane, zanim będzie za późno.

]]>Fortinet pod ostrzałem: Krytyczne luki w FortiWeb i kontrowersyjne „ciche łatanie”

Wyobraź sobie sytuację, w której Twój cyfrowy ochroniarz – zapora sieciowa mająca blokować ataki – sam staje się tylnym wejściem dla hakerów. To niestety nie scenariusz filmu sensacyjnego, ale rzeczywistość, z którą mierzą się administratorzy używający rozwiązań Fortinet FortiWeb. Firma potwierdziła właśnie aktywną eksploatację dwóch krytycznych luk zero-day, a sposób, w jaki zarządziła kryzysem – po cichu łatając dziury, podczas gdy hakerzy już atakowali – budzi w branży ogromne emocje.

Oto szczegółowa analiza zagrożenia i instrukcja, jak zabezpieczyć swoją infrastrukturę.

Anatomia ataku: Dwie dziury, jeden krytyczny cel

Problem dotyczy Web Application Firewall (WAF) z rodziny FortiWeb. Fortinet zidentyfikował dwie osobne luki, które w połączeniu stanowią śmiertelne zagrożenie dla bezpieczeństwa sieci.

1. CVE-2025-64446: Otwarta brama dla każdego (CVSS 9.1)

To najpoważniejsza z luk. Jest to błąd typu relative path traversal w interfejsie graficznym (GUI). Co to oznacza w praktyce?

- Brak uwierzytelnienia: Atakujący nie musi znać żadnego hasła, aby przeprowadzić atak.

- Mechanizm: Haker wysyła specjalnie spreparowane żądanie HTTP POST do konkretnego endpointu (

/api/v2.0/cmdb/system/admin...), co pozwala mu manipulować plikami systemowymi. - Skutek: Możliwość utworzenia lokalnego konta administratora, co daje pełną kontrolę nad urządzeniem.

2. CVE-2025-58034: Wykonanie kodu (CVSS 6.7)

Druga luka to OS Command Injection. Teoretycznie jest mniej groźna, bo wymaga bycia zalogowanym użytkownikiem. Jednak w świecie cyberbezpieczeństwa luki rzadko występują w próżni.

Zabójcze Combo: Łańcuch Exploitów

Badacze z Orange Cyberdefense odkryli, że atakujący łączą obie luki w jeden łańcuch ataku. Scenariusz wygląda następująco:

- Haker używa CVE-2025-64446, aby bez hasła stworzyć sobie konto administratora.

- Następnie wykorzystuje to konto i lukę CVE-2025-58034, aby wykonać dowolne polecenia systemowe (RCE).

Efekt? Całkowite przejęcie urządzenia, które miało chronić sieć, bez wiedzy właściciela.

Kontrowersje wokół „Silent Patching”

To, co wyróżnia ten incydent, to nie tylko techniczny aspekt ataku, ale polityka informacyjna Fortinet. Firma zastosowała praktykę tzw. „cichego łatania” (silent patching).

- Pierwsze ataki zaobserwowano już 6 października 2025.

- Fortinet wypuścił łatkę (wersja 8.0.2) 28 października, ale nie poinformował publicznie, że łata ona krytyczną lukę bezpieczeństwa.

- Oficjalne ostrzeżenie (advisorium) pojawiło się dopiero 14 listopada, gdy ataki stały się masowe.

Taka strategia spotkała się z krytyką, m.in. ze strony firmy Rapid7, która zauważyła, że nieinformowanie obrońców o zagrożeniu przy jednoczesnym istnieniu exploita to zaproszenie dla atakujących.

Czy Twoja firma jest bezpieczna? (Lista działań)

Jeśli używasz FortiWeb w wersjach 7.0, 7.2, 7.4, 7.6 lub 8.0, musisz działać natychmiast.

Co należy zrobić?

- Aktualizacja: To absolutny priorytet. Wgraj najnowszy firmware (np. 7.4.11+, 7.6.6+, 8.0.2+).

- Workaround (jeśli nie możesz zaktualizować): Natychmiast zablokuj dostęp do interfejsu zarządzania (HTTP/HTTPS) z internetu. Powinien on być dostępny tylko przez VPN lub z zaufanych sieci lokalnych.

- Audyt logów: Sprawdź, czy w systemie nie pojawiły się nowe, nieznane konta administratorów oraz szukaj w logach prób dostępu do ścieżki

/cgi-bin/fwbcgi.

Podsumowanie

Trzeba spojrzeć prawdzie w oczy: Fortinet nie ma ostatnio najlepszej passy, jeśli chodzi o dziury w sofcie. Częstotliwość występowania krytycznych błędów w ich kluczowych produktach może budzić niepokój u administratorów.

Z drugiej jednak strony, firmie trzeba oddać jedno – gdy problem jest już na stole, ich inżynierowie działają błyskawicznie. Szybko łatają dziury (często zanim większość świata w ogóle dowie się o problemie) i finalnie nie ukrywają problemu, publikując szczegółowe instrukcje naprawcze i współpracując z badaczami. W świecie cyberbezpieczeństwa nie ma oprogramowania idealnego, ale szybkość reakcji na błędy jest tym, co odróżnia dobrego vendora od złego – nawet jeśli komunikacja po drodze bywa szorstka.

Źródła

- https://thehackernews.com/2025/11/fortinet-warns-of-new-fortiweb-cve-2025.html

- https://www.bleepingcomputer.com/news/security/fortinet-confirms-silent-patch-for-fortiweb-zero-day-exploited-in-attacks/

- https://www.cybersecuritydive.com/news/critical-vulnerability-in-fortinet-fortiweb-is-under-exploitation/805688/

- https://fortiguard.fortinet.com/psirt/FG-IR-25-910

- https://www.crowdsec.net/vulntracking-report/cve-2025-64446?_hsmi=390468155

- https://arcticwolf.com/resources/blog/cve-2025-64446/

- https://securityaffairs.com/184806/hacking/new-fortiweb-zero-day-cve-2025-58034-under-attack-patched-by-fortinet.html

- https://www.rapid7.com/blog/post/etr-critical-vulnerability-in-fortinet-fortiweb-exploited-in-the-wild/

- https://insights.integrity360.com/threat-advisories/threat-advisory-fortinet-fortiweb-active-exploit-nov-2025

- https://cyberscoop.com/fortinet-delayed-disclosure-exploited-vulnerability/

- https://rhyno.io/blogs/cybersecurity-news/fortinet-rushes-out-emergency-patch-for-severe-fortiweb-flaw/

- https://secure-iss.com/soc-advisory-critical-zero-day-vulnerability-in-fortinet-fortiweb-17-november-2025/

- https://fortiguard.fortinet.com/psirt/FG-IR-25-151

- https://www.dataminr.com/resources/intel-brief/cve-2025-64446-fortinet-fortiweb-zero-day/

- https://thehackernews.com/2025/11/fortinet-fortiweb-flaw-actively.html

- https://sekurak.pl/wybrane-urzadzenia-fortineta-pod-ostrzalem-atakujacy-wykorzystywali-0day/

- https://ccb.belgium.be/advisories/warning-path-traversal-vulnerability-fortinet-fortiweb-patch-immediately

- https://www.securityweek.com/fortinet-discloses-second-exploited-fortiweb-zero-day-in-a-week/

- https://moje.cert.pl/komunikaty/2025/57/aktywnie-wykorzystywana-krytyczna-podatnosc-w-urzadzeniach-fortinet-fortiweb-manager/

- https://www.zerodayinitiative.com/advisories/ZDI-25-1014/

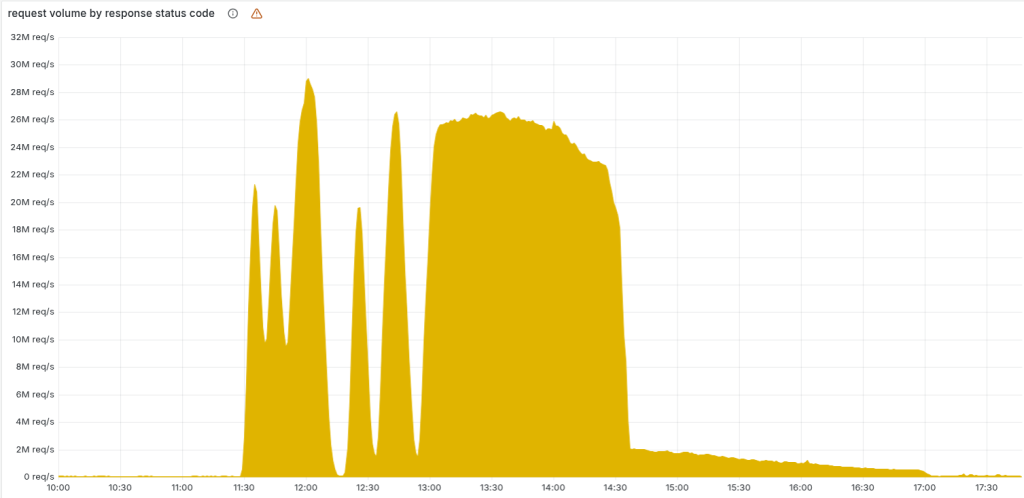

Pierwsza myśl każdego admina? „To musi być gigantyczny atak DDoS”. Skala problemu była tak duża, że nawet inżynierowie Cloudflare początkowo podejrzewali atak wrogich grup. Prawda okazała się jednak zupełnie inna – i znacznie bardziej pouczająca dla każdego, kto zarządza infrastrukturą IT.

Oto anatomia katastrofy, która wydarzyła się 18 listopada.

To nie był cyberatak

Zacznijmy od najważniejszego: awaria nie została wywołana przez hakerów. Nie był to atak DDoS, ransomware ani sabotaż.

Przyczyną globalnego paraliżu była jedna zmiana w uprawnieniach bazy danych.

Techniczne „Mięso”: Co dokładnie się stało?

Cloudflare używa systemu do zarządzania botami (Bot Management), który ocenia, czy ruch na stronie jest „ludzki”. System ten opiera się na pliku konfiguracyjnym (tzw. feature file), który jest regularnie wysyłany do wszystkich serwerów w ich sieci.

O godzinie 11:05 UTC inżynierowie wprowadzili zmianę w uprawnieniach na klastrze bazy danych ClickHouse. Celem była poprawa bezpieczeństwa i zarządzania dostępem. Niestety, zmiana ta miała niezamierzony skutek uboczny.

- Błąd w zapytaniu: Nowe uprawnienia sprawiły, że zapytanie generujące plik konfiguracyjny zaczęło zwracać zduplikowane wiersze.

- Rozmiar pliku: W efekcie plik feature file, który normalnie ma stały, przewidywalny rozmiar, nagle urósł dwukrotnie.

- Propagacja: Ten „nadmuchany” plik został automatycznie rozesłany do tysięcy serwerów (proxy) Cloudflare na całym świecie.

Dlaczego serwery „spanikowały”?

Oprogramowanie proxy Cloudflare (napisane w języku Rust) miało zaszyty w kodzie sztywny limit wielkości tego pliku (memory allocation limit). Była to optymalizacja wydajnościowa – system rezerwował z góry określoną ilość pamięci.

Gdy serwery otrzymały plik przekraczający ten limit, kod nie był w stanie go obsłużyć. W języku Rust, w przypadku krytycznego błędu pamięci, następuje tzw. panic. Proces obsługujący ruch sieciowy po prostu „umarł”.

Komunikat błędu wyglądał tak: thread fl2_worker_thread panicked: called Result::unwrap() on an Err value

Efekt? Serwery przestały procesować ruch HTTP/HTTPS. Zamiast stron www, użytkownicy widzieli błędy 5xx.

Timeline Awarii

- 11:05 UTC: Wdrożenie zmiany w bazie ClickHouse.

- 11:20 UTC: Poczatek problemów. Ruch sieciowy zaczyna drastycznie spadać, pojawiają się błędy 5xx.

- 11:35 UTC: Cloudflare ogłasza incydent. Początkowo podejrzewają atak DDoS.

- 13:05 UTC: Inżynierowie identyfikują problem i wyłączają wadliwy system Bot Management.

- 14:30 UTC: Główny ruch wraca do normy po ręcznym wgraniu poprawnego pliku konfiguracyjnego.

- 17:06 UTC: Pełne przywrócenie wszystkich usług.

Lekcja dla nas

Ta awaria to doskonałe przypomnienie o „efekcie motyla” w IT. Jedna, z pozoru rutynowa zmiana w uprawnieniach bazy danych, doprowadziła do kaskadowej awarii globalnej infrastruktury.

Wnioski dla Twojej firmy:

- Walidacja danych wejściowych: Nawet wewnętrzne pliki konfiguracyjne powinny być walidowane przed użyciem. Gdyby system sprawdził rozmiar pliku przed próbą jego załadowania, awarii można by uniknąć.

- Stopniowe wdrażanie (Canary Deployments): Zmiany globalne powinny być wdrażane falami. Tutaj wadliwy plik trafił wszędzie niemal jednocześnie.

- Obsługa błędów: „Hard fail” (panic) w systemie krytycznym to ostateczność. Systemy powinny być projektowane tak, by w przypadku błędu konfiguracji cofały się do ostatniej znanej dobrej wersji (last known good configuration), zamiast przestawać działać.

Cloudflare przeprosiło i opublikowało szczegółowy raport. To lekcja pokory dla każdego administratora i programisty.

Bezpieczeństwo to proces, a nie produkt

Analiza przypadku Cloudflare pokazuje, jak skomplikowane zależności rządzą nowoczesnym IT. Błąd w jednym pliku konfiguracyjnym położył globalną sieć. W mniejszej skali – w Twojej firmie – podobny błąd konfiguracji routera czy serwera może otworzyć drzwi hakerom lub zatrzymać sprzedaż na wiele godzin.

Nie musisz znać się na bazach ClickHouse ani języku Rust, żeby spać spokojnie. Od tego masz nas.

🛠️ Martwisz się o stabilność swojej infrastruktury? [Skontaktuj się z nami] i umów na niezobowiązującą rozmowę o bezpieczeństwie Twojej firmy.

]]>